Microsoft załatał 39 dziur

12 grudnia 2018, 10:49Wraz z grudniowym wydaniem Patch Tuesday Microsoft załatał 9 krytycznych dziur w swoich produktach. jedną z nich jest luka typu zer-day występująca w starczych wersjach Windows.

Pierwsza reklama dla małp

28 czerwca 2011, 10:07W zeszłą sobotę (25 czerwca) na Międzynarodowym Festiwalu Reklamy w Cannes po raz pierwszy historii zaprezentowano wyniki badań nad pierwszą reklamą skierowaną do małp. Publiczności wyświetlono m.in. serię nagrań wideo z eksperymentów. Międzygatunkowa reklama to pokłosie zeszłorocznego wystąpienia Laurie Santos na konferencji TED (Technology Entertainment and Design) w Oksfordzie. Prymatolog z Uniwersytetu Yale opowiadała wtedy, że małpy trzymane w niewoli rozumieją ideę pieniądza, a podczas gier ekonomicznych zachowują się jak ludzie.

USA budują cyberarmię

29 stycznia 2013, 19:09Pentagon chce kilkukrotnie zwiększyć liczbę osób zatrudnionych w Cyber Command. US Cyber Command (USCYBERCOM) to jednostka Pentagonu, na której czele stoi dyrektor Narodowej Agencji Bezpieczeństwa (NSA) generał Keith Alexander. Przed kilkoma miesiącami informowaliśmy, że Alexander pojawił się na konferencji DefCon i zachęcał zgromadzonych tam hakerów do pracy dla NSA. Być może miało to związek z planowaną rozbudową Cyber Command.

Hakerzy nie chcą agentów na DEF CON

11 lipca 2013, 09:30Organizatorzy corocznej konferencji hakerskiej DEF CON zwrócili się z prośbą do agentów federalnych, by tym razem nie brali w niej udziału. To wyraźny sygnał, jak bardzo popsuły się stosunki pomiędzy społecznością hakerów, cyberaktywistów, specjalistów ds. bezpieczeństwa a agencjami federalnymi odpowiedzialnymi za bezpieczeństwo

Dyrektor NSA będzie gościem na Black Hat

15 lipca 2013, 13:54Jak pamiętamy organizatorzy konferencji DEF CON poprosili agentów federalnych, by tym razem nie brali udziału w spotkaniu. Tymczasem na innej znanej konferencji hakerskiej - Black Hat - przemówienie wygłosi... dyrektor NSA, generał Keith Alexander.

Przechwytywanie CO2 z atmosfery może stać się opłacalne

11 czerwca 2018, 09:58Technologia przechwytywania dwutlenku węgla z powietrza i produkowanie z niego paliwa spowodowałaby, że zamiast dodawać nowy CO2 do atmosfery moglibyśmy wielokrotnie wykorzystywać te same molekuły gazu. Jednak taka technologia uznawana była dotychczas za bardzo drogą

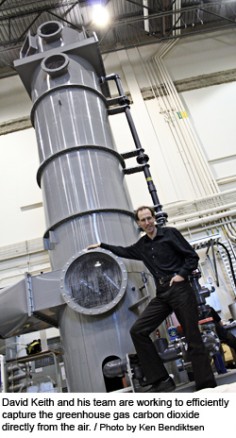

Kanadyjczycy usuwają dwutlenek węgla

2 października 2008, 08:52Naukowcy z University of Calgary dowodzą, że za pomocą stosunkowo prostego urządzenia można wychwytywać dwutlenek węgla prosto z powietrza.

Pierwszy przeszczep dysków od zmarłego dawcy

23 marca 2007, 14:47Chińczycy z sukcesem przeszczepili 5 osobom cierpiącym na choroby kręgosłupa szyjnego krążki międzykręgowe (dyski) pochodzące od zmarłych dawców. To wielki przełom, tym bardziej, że nie ma konieczności podawania leków immunosupresyjnych, które hamując aktywność układu odpornościowego, zapobiegają odrzutom.

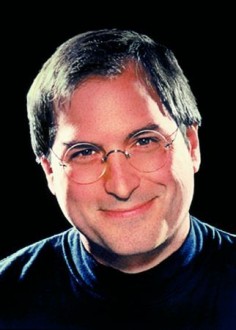

Apple świetnie się sprzedaje

9 lipca 2008, 09:57Analityk Keith Bachman z firmy BMO mówi, że w drugim kwartale bieżącego roku Apple sprzedało od 2,4 do 2,5 miliona komputerów Mac. Jeśli dane te się potwierdzą, będzie to oznaczało, że w porównaniu z analogicznym okresem roku poprzedniego sprzedaż Apple'a wzrosła o 39 procent.

Szybsza publikacja łat i mniej luk w produktach Microsoftu

25 marca 2007, 10:00W 11. raporcie Internet Security Threat firma Symantec zauważa, że pomiędzy lipcem a grudniem 2006 w systemach operacyjnych Microsoftu znaleziono mniej luk niż w konkurencyjnych produktach. Jednak dziury niebezpieczne stanowiły większy odsetek, niż w produktach innych firm.

« poprzednia strona następna strona » 1 2 3 4 5 6 7 8 …